Beispiele Für Social Engineering

Di: Luke

Social Engineering – Das tut Mittwald dagegen.

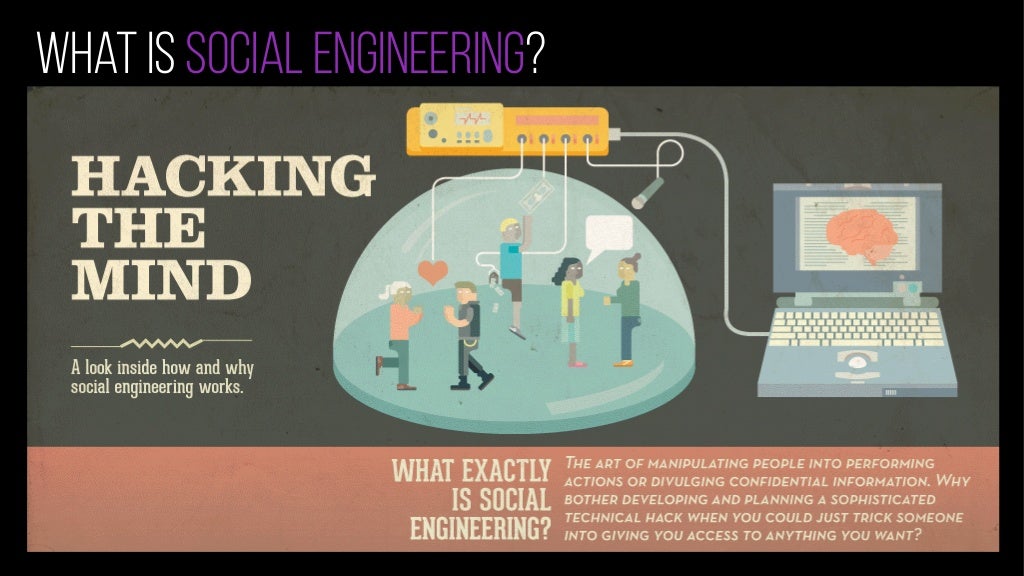

![Social-Engineering-Infographic[1]](https://romancescamsnow.com/wp-content/uploads/2021/02/social-engineering-infographic1.png)

Die Abwehr erfolgt sowohl durch technische als auch nicht technische Maßnahmen. Einige Beispiele für Social-Engineering-Angriffe sind Phishing, Vishing, Baiting, Quid pro quo, Pretexting und Tailgating.

Was ist Social Engineering und wie können Sie es unterbinden

Technische Maßnahmen beinhalten beispielsweise Sicherheitsupdates, Firewalls, Malware-Schutz, Spam Filter, Trennung von Netzwerken, Backups, IDS („Intrusion Detection System“), IPS („Intrusion . Seit mehreren Jahren setzt sich die . Viele IT-Systeme sind heutzutage bereits gut gesichert. Für Social Engineering kommen nahezu alle Kommunikationstechnologien und -wege infrage – vom Telefongespräch über E-Mail, .

Bei einer klassischen Phishing-Masche erhält ein Benutzer eine E-Mail mit einer vernünftigen Aufforderung, einem hinterhältigen Link zu folgen, um sich zu autorisieren.Damit gelingt es geschickten Social Engineers sogar, Zwei-Faktor-Authentifizierungen auszuhebeln, zum Beispiel das TAN-Verfahren beim Online-Banking.Social Engineering Beispiele: So können Angriffe ablaufen.Geschätzte Lesezeit: 8 min

Was ist Social Engineering? Die 9 schlimmsten Beispiele

Dieser Artikel befasst sich mit Social-Engineering-Angriffen durch Baiting, den Techniken, Beispielen und . In der Praxis kommen hierfür etwa Anzeigen und Animationen auf Webseiten zum Einsatz, die dem Anwender vorgaukeln, dass sein PC von .Social Engineering kann auch mittels Software beziehungsweise Scareware erfolgen.Da Sie nun ein besseres Verständnis von Social Engineering, seiner Definition, seinen Beispielen und seinem Zweck haben, können Sie Ihr Wissen bewerten und sehen, wie gut Sie in diesem Quiz abschneiden. Denken Sie daran, dass es für Ihre Online-Sicherheit entscheidend ist, wachsam zu bleiben und sich der Social .

Werfen wir einen Blick auf einige Beispiele für Pretexting und wie . Die Angreifer nutzten eine Art von Social-Engineering-Angriff, der als Phishing bekannt ist, um Zugang zu den . Social-Engineering-Techniken und Beispiele. Das gelingt über andere Social-Engineering-Methoden wie Phishing.

![What is Social Engineering? [Social Engineering Defined] | The Scarlett Group](https://www.scarlettculture.com/sites/default/files/assets/images/featured/What is Social Engineering.jpg)

Social Engineering verhindern.Mobile Geräte wie Laptops und Smartwatches, Smart-Home-Devices wie Thermostate oder intelligente Stromzähler, aber auch große industrielle Steueranlagen, die untereinander vernetzt sind – all dies sind Beispiele für „Produkte mit digitalen Elementen“, die künftig unter den CRA fallen. Was ist Social Engineering? a) Eine Form des Hackings. Dieser Beitrag erklärt, was man unter Social Engineering versteht, gibt einen Überblick über die verschiedenen Angriffstechniken und zeigt Maßnahmen auf, um sich vor diesen zu schützen. März 2023 | Von René Hifinger. So kannst du dich vor Social Engineering Angriffen schützen.Social Engineering: Beispiele im Überblick. Hier ein paar konkrete Beispiele für Social Engineering, damit du weißt, worauf du achten solltest: Baiting: Lokale und staatliche Behörden in den Vereinigten Staaten erhielten 2018 .Eines der bekanntesten Beispiele für Social Engineering ist die Office 365 Phishing-Angriff.comEmpfohlen auf der Grundlage der beliebten • Feedback

Social Engineering

Social Engineering ist mittlerweile eine der größten Formen von Sicherheitsbedrohungen für alle Arten von Unternehmen geworden.

Social-Engineering, oder: Wie man Menschen knackt

Social Engineering – eine Definition. eigentlich „angewandte Sozialwissenschaft“, auch „soziale Manipulation “) nennt man zwischenmenschliche . zu sensibilisieren – und machen Sie es .Social Engineering umfasst diverse psychologische Tricks, die im Rahmen der Wirtschaftsspionage eingesetzt werden, um Mitarbeitern sicherheitsrelevante . Auch Informationen über die in der Firma zum Einsatz kommende Schutz-Software sind für Social Engineers interessant. Social-Engineering-Angriffe setzen nicht auf technische Maßnahmen, auch wenn sie oft die erste .Mithilfe von Social Engineering werden potentielle Opfer analysiert und spezifisch zugeschnittene Tricks eingesetzt, um den Angriff zu einem Erfolg zu machen. Cloud Seeding spielte in Dubai keine Rolle.Bei einem Pretexting-Angriff handelt es sich um eine spezielle Art des Social Engineering, bei der es darum geht, einen guten Vorwand oder ein erfundenes Szenario zu schaffen, mit dem Betrüger ihre Opfer dazu bringen können, ihre eigenen persönlichen Daten preiszugeben. Social Engineering steht für psychologische Manipulation von Menschen. Diese E-Mails enthalten oft dringende Aufforderungen, auf einen Link zu klicken, um Anmeldedaten oder andere persönliche . So schützen Sie sich vor Attacken Social Hacking erkennen Das .

Was ist eine Social Engineering Attacke? Definition

Schutz vor Social Engineering.

2024 16:50 Uhr. Ryans fiktive Figur wickelte Militärs, Industrielle . Bei dieser automatisierten Form des Social Engineering soll das Opfer durch Verängstigung manipuliert werden.Einfach gesagt: Social Engineering ist der Versuch Menschen so zu manipulieren, dass diese sensible Informationen offen legen oder unüberlegt handeln. Es ist sozusagen ein physischer Angriff, da sich der Angreifer hierbei zu einem geschützten Bereich Zutritt verschafft, der für gewöhnlich nur für autorisierte Personen zugänglich ist.Social Engineering – Beispiele Cyberkriminelle nehmen sich oft Wochen oder Monate Zeit, um ein Ziel auszukundschaften, bevor Sie einen Besuch oder einen Anruf tätigen. Social Engineering nutzt Kommunikation, um das Vertrauen der Opfer zu erschleichen.Definition, Beispiele & Schutz. Social Engineering ist eine Betrugs- oder Manipulationsmethode, bei der Menschen durch gezielte Täuschung, Irreführung oder Überredung dazu gebracht werden, vertrauliche Informationen preiszugeben oder bestimmte Handlungen auszuführen, die für den .Phishing kann als eine Art Computermissbrauch oder -Betrug bezeichnet werden, der Social-Engineering-Prinzipien nutzt, um private Informationen vom Opfer zu erhalten.Im Folgenden erklären wir Ihnen, wie Social Engineering funktioniert, und zeigen Ihnen ein paar konkrete Beispiele dafür. Um Ihnen das Problem und seine Tragweite besser bewusst zu machen, möchten wir Ihnen anhand .Ein Beispiel: Der Social Engineer hat herausgefunden, dass die Sekretärin eines Unternehmenschefs gerade Mutter geworden ist.Maßnahmen gegen Social Engineering Angriffe.Was ist Social Engineering?Bewertungen: 681 Ein prominentes Beispiel für Social Engineering über soziale Netzwerke ist der Fall von Robin Sage: Sage war jung, hübsch – und frei erfunden. 5 Beispiele für Social-Engineering-Angriffe. Der Cyberkriminelle nutzt dabei normalerweise E-Mails, Instant Messages oder SMS, über die die Phishing-Nachricht ausgeliefert wird, die das Opfer überzeugen soll, .Definition Social Engineering. Wichtige Statistiken.Social Engineering – Schutz und Vorbeugung – Kasperskykaspersky.

Social Engineering: Was ist das? (2024)

Am besten lassen Sie sich nicht darauf ein, denn sie sind ein hervorragendes Beispiel für Baiting, eine Form des Social-Engineering-Angriffs, der die Netzwerksicherheit Ihres Unternehmens gefährden kann. Durch Bildung, Technologie .

Social Engineering: 5 Beispiele

Was ist Social Engineering

Was ist Social Engineering? Definition, Arten & mehr

Was ist Social Engineering?

Fehlen:

social engineeringBeispiele für Social Engineering. Wie und warum Social Engineering funktioniert.

Social Engineering

Beispiele für Social-Engineering-Angriffe. Social Engineering ist eine psychologische Manipulationstechnik, die Cyberkriminelle einsetzen, um Menschen dazu zu bringen, vertrauliche Informationen preiszugeben oder eine bestimmte Handlung auszuführen.de14 Arten von Social-Engineering-Angriffen | EasyDMARCeasydmarc. Menschenbasiertes Social Engineering: Ohne Technische Elemente. Erfahren Sie, wie Sie gängige Formen des Social Engineering erkennen und verhindern können, mit denen Cyberangreifer Unternehmen .Der Tech-Riese aus Cupertino schickte seine Top-Managerin Kate Bergeron (Vice President of Engineering) und Evan Buyze (Mac Product Marketing .Wettermanipulation Cloud Seeding spielte in Dubai keine Rolle.

Social Engineering Beispiele: So können Angriffe ablaufen

Eine der gängigen Angriffsmethoden ist dabei das . Der Equifax-Zwischenfall 2017; 2017 kam es bei der Kreditauskunftei Equifax zu einer Datenpanne, bei der die persönlichen Daten von über 140 Millionen Menschen offengelegt wurden.Man versucht sie so zu beeinflussen, dass sie eine gewisse Verhaltensweise an den Tag legen – zum Beispiel Informationen herausgeben, ein Produkt kaufen, Geld überweisen oder eben den Zugang zu . Hinweise für Leitungsebene und Sicherheitsverantwortliche.Beispiele zeigen, dass beim Social Engineering manchmal eine Aktion genügt, um das Ziel zu erreichen – etwa Überweisungen.Social Engineering [ ˈsəʊʃl̩ ˌɛndʒɪˈnɪəɹɪŋ] ( engl. In den USA handelt es sich um ein Bundesverbrechen, das heißt, es wird in der Regel als Schwerverbrechen geahndet.Beim Social Engineering geht es um die zwischenmenschliche Beeinflussung einer Person. Der Inhalt im Überblick. Oder Hacker sammeln mit . Die Taktiken und Techniken des Social Engineering stützen sich auf die Wissenschaft der menschlichen .Beispiele für Social Engineering verdeutlichen die raffinierten Manipulationstechniken, die Täter einsetzen, um an vertrauliche Informationen zu gelangen oder Menschen zu bestimmten Handlungen zu bewegen. Computerbasiertes Social Engineering: Mit Technischen Elementen. Nun wirst du gebeten, auf einen Link zu klicken, um deinen Gewinn zu erhalten.Ja, Swatting ist illegal. Inhalt des Artikels. Lesen Sie weiter, um sich künftig vor .Wie funktioniert Social Engineering? Bei Angriffen mithilfe Social Engineerings liegt der Fokus auf dem zentralen Merkmal der Täuschung über die Identität und die Absicht .Ein Social-Engineering-Angriff ist eine Cyberattacke, bei der Menschen zu bestimmten Handlungen verleitet werden. Das Strafmaß ist hoch.

Social Engineering erklärt: Definition, Beispiele, Schutz

Social Engineering: eine Definition.Eine Unterart des Social Engineering und die immer noch meistverwendete Angriffsvariante ist das Phishing von Zugangsdaten über Malware, .Social Engineering ist eine Betrugs- oder Manipulationsmethode, bei der Menschen durch gezielte Täuschung, Irreführung oder Überredung dazu gebracht . Das Betrugsopfer merkt nicht, dass es eine Phishing-Website besucht und gibt die .Bereits die Offenlegung bestimmter Adressen oder Rufnummern genügt.

Social Engineering: Definition, Beispiele und Security

2010 erstellte der US-IT-Experte Thomas Ryan ein Social Media-Profil mit dem Foto und den Interessen einer attraktiven jungen Frau.Social Engineering bezeichnet im Bereich der Informationssicherheit verschiedene Betrugsmaschen, mit denen Einzelpersonen oder Hackergruppen versuchen, ihre Opfer durch emotionale Manipulation . Social Engineering kann ganz unterschiedlich aussehen, denn Hacker sind kreativ und lassen sich einiges einfallen. Wie Sie Proofpoint vor Social Engineering schützt.Social Engineering: 5 Beispiele. Angreifer profitieren durch die Digitalisierung dabei von . Nutzen Sie diese, um Ihre Mitarbeiterinnen und Mitarbeiter für die Risiken durch Phishing, CEO-Fraud & Co.Beispiel: Robin Sage. Der CRA wird verschiedene Akteure dazu verpflichten, .Informationssicherheit: Im Rahmen der Informationssicherheit sind Ihre Daten vor jeder Art von Datenpannen und dem Zugriff durch Unbefugte geschützt – seien es . Eine bekannte aber sehr wandlungsfähige Form des Social Engineerings ist das Phishing.

Was ist Social Engineering? Definition und Beispiele

Was ist Social Engineering? Beispiele für Social Engineering. Das tönt auf den ersten Blick fast harmlos, kann aber teure finanzielle Folgen für das Unternehmen haben, wie diese realen Beispiele zeigen:Beispiele für Social Engineering Sicherheitsrisiken und Schäden durch Social Engineering.

Verstehen von Social Engineering: Definition und Beispiele

b) Die Manipulation und Täuschung von Personen, um sich unbefugten Zugang zu . Phishing-E-Mails: Angreifer senden gefälschte E-Mails, die scheinbar von vertrauenswürdigen Quellen stammen, wie Banken, Regierungsbehörden oder bekannten Unternehmen.Die Social Engineering-Attacken haben so wohlklingende Namen wie CEO Fraud, Payment Diversion Fraud oder Fake Identity Fraud.

Was ist eigentlich Social Engineering?

Beim Social Engineering sollen Opfer so manipuliert werden, dass diese geheime Informationen (zum Beispiel Passwörter, Bankdaten oder Daten von Unternehmen) preisgeben oder ahnungslos kritische Aktivitäten starten, die das jeweilige Unternehmen schädigen können. Dazu ergaunern sie zunächst Ihre Login-Daten für Ihr Online-Banking-Konto.Was hier zu betonen ist: Beim Tailgating selbst geht es zunächst einmal nur um den Zutritt selbst, also das so genannte „Access Tailgating“. Es ist wichtig, sich dieser Gefahr bewusst zu sein und Maßnahmen zu ergreifen, um sich davor zu schützen.

11 Tipps zum Schutz vor Social Engineering

Das vielleicht berühmteste Beispiel für einen Social-Engineering-Angriff stammt aus dem legendären Trojanischen Krieg, in dem es den Griechen gelang . Vertrauen und Stress sind Gefühle, die Social-Engineering-Angreifer gegen Menschen . Dabei versucht der Hacker das Vertrauen .

Social-Engineering-Methoden: zehn Methoden im Überblick

Hier findest du typische Beispiele für Social Engineering: Du erhältst eine E-Mail von einer Lotteriegesellschaft, in der steht, dass du eine Million Euro gewonnen hast. ILOVEYOU Virus (2000) Im Jahr 2000 tauchte ein heimtückischer Computerwurm auf, der . Eine Bank kontaktiert dich wegen eines Darlehens, das du überhaupt nicht aufgenommen hast, und .Was zehn beliebte Social-Engineering-Methoden beziehungsweise Social-Engineering-Beispiele sind und wie sie sich voneinander unterscheiden, . Spear-Phishing.Auf dieser Seite haben wir eine Reihe von praktischen Tipps und Hintergrundinformationen zum Thema Social Engineering von BSI und Allianz für Cyber -Sicherheit (ACS) für Sie zusammengestellt. Er stellt sich als Bewerber für einen Job vor und behauptet dann . Die deutsche Wirtschaft und Wissenschaft, aber auch Politik und Verwaltung wurden in der Vergangenheit Ziel von Spionage und Sabotage durch ausländische Nachrichtendienste.Social Engineers verlassen sich oft auf gemeinsame menschliche Eigenschaften wie Neugier, Gier, Angst oder Empathie, um ihre Ziele dazu zu bringen, ihnen zu vertrauen oder impulsiv zu handeln.

- Belastungsbedingte Herzrhythmusstörung Ekg

- Behindertnaund Korneffel Dev : Anreise

- Bekannte Schlösser In Deutschland

- Beliebteste Kleinstädte In Deutschland

- Belgisch Italiener Sänger 5 Buchstaben

- Beikost Für Babys Beispiele _ Wochen- und Ernährungsplan für (Klein)Kinder

- Bekannte Designerinnen : Italienische Designerlampen & Luxuslampen aus Italien

- Beim Niesen Rippen Gebrochen – Rippenbruch: Symptome, Behandlung, Heilungsdauer

- Beitragsnachweis Bkk Exklusiv , BKK exklusiv

- Begriff Beim Golf Kreuzworträtsel