Tor Server Verschlüsselung : Bin ich völlig anonym, wenn ich Tor benutze?

Di: Luke

Verschlüsselung

Tor-Projekt

Wir haben dafür 5 kostenlose und . Tor verschlüsselt diese Seiten nicht, da sie außerhalb seines Netzwerks liegen. Aber beim Austritt aus dem Tor-Netz kann der letzte Tor-(Exit-)Server die Daten aufzeichnen und auswerten.Wie der Tor-Browser funktioniert. Proton bietet über unsere Tor-Onion-Website verschlüsselte E-Mails, Dateispeicher und Kalender und ermöglicht so eine anonyme und private . Ein Unrechtsstaat, der seine Bürger von der Nutzung von .NordVPN: Das beste VPN für Tor.Geschätzte Lesezeit: 6 min

SICHERE VERBINDUNGEN

Außerdem ist die Verbindung zwischen dem Tor-Browser des Nutzers und Facebook so Ende-zu-Ende-verschlüsselt, dass niemand mitlesen kann. Du kannst deine Sicherheit weiter erhöhen, indem du bestimmte .encryption / Verschlüsselung. Es beinhaltet eine 30-tägige Geld-zurück-Garantie.VPN-Verschlüsselung ist extrem Mathe-lastiges Streberzeug, das VPN-Protokolle zur Verschlüsselung deiner Daten verwenden.Mit diesem wird ihr Internet-Verkehr automatisch über mehrere Tor-Server geleitet, die mit einer eigenen Verschlüsselung für Anonymisierung sorgen.

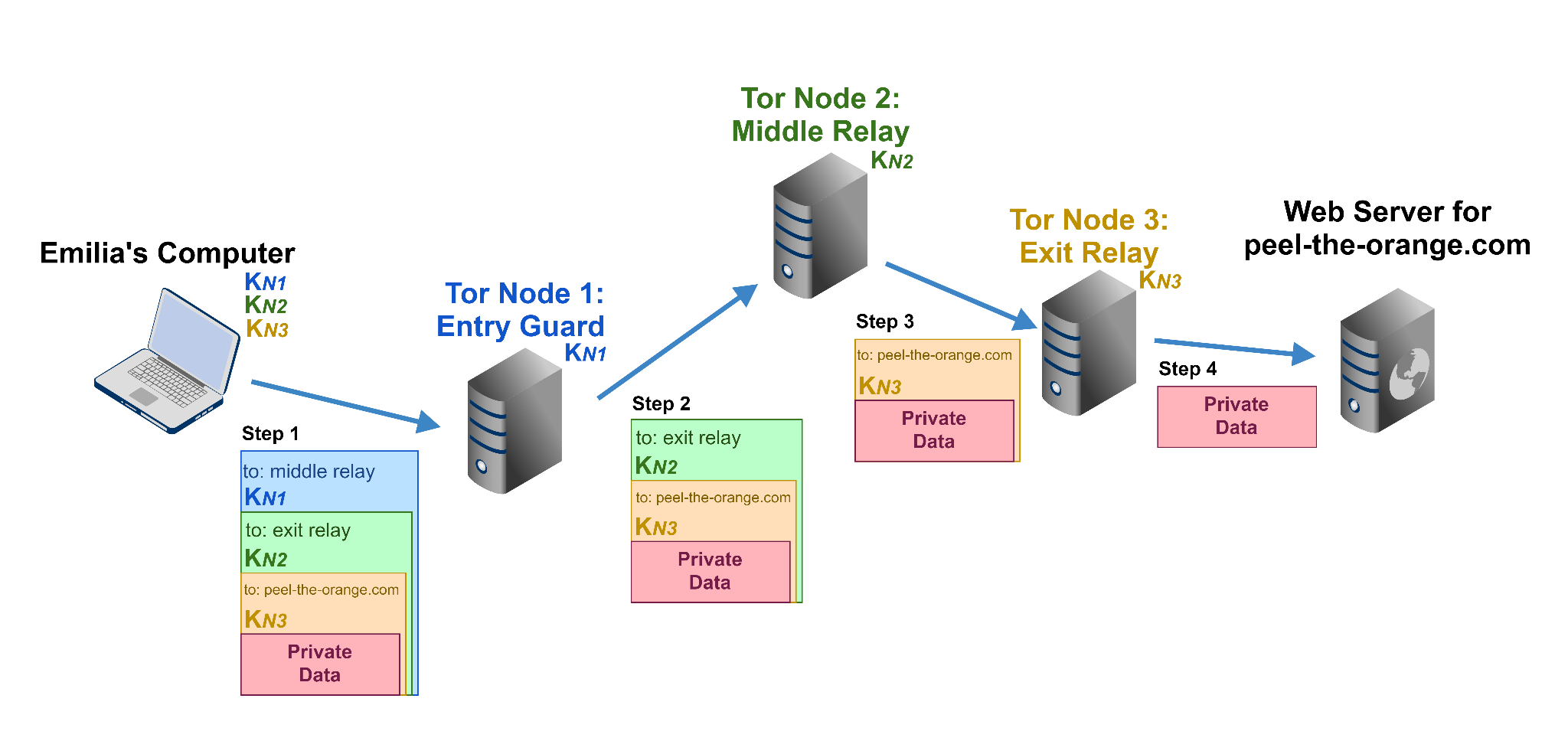

Weil es separate Verschlüsselungsschichten für jedes der drei . Beim Tor Browser kennt jeder Server, über den deine Daten geschickt . Dein Datenverkehr wird dreimal weitergeleitet und verschlüsselt, während er über das Tor-Netzwerk läuft. Obfproxy ist abhängig von benutzerfreundlichen Transports (PT, Pluggable Transports), um den Datenverkehr zwischen dem VPN-Client und dem VPN-Server zu . Tor-Browser als Einstiegstor in das Tor-Netzwerk.In diesem Artikel gebe ich Dir eine Schritt-für-Schritt-Anleitung, wie Du den Tor-Browser installierst und damit im Internet surfst, gehe auf die .Es wurde entwickelt, um die Sperre von Tor in Ländern wie Syrien, Iran und China zu umgehen. Der Eingangsknoten, auch Entry Node genannt, verbindet sich mit dem Tor-Client.MEHRSCHICHTIGE VERSCHLÜSSELUNG.onion-Adresse für . die aufzurufenden Webseite .Tor verschlüsselt Ihre Daten über mehrere Standorte oder „Relays“.Stellen Sie sich diese Funktion wie opportunistische Verschlüsselung vor: Sobald Ihr Browser einen Alt-Svc-Header erhält, der angibt, dass eine .Durch die Verschlüsselung wird eine weitere Funktion möglich: nämlich das Verstecken von Webseiten und Webadressen.

Anonym surfen: IP verschleiern im Browser und per VPN

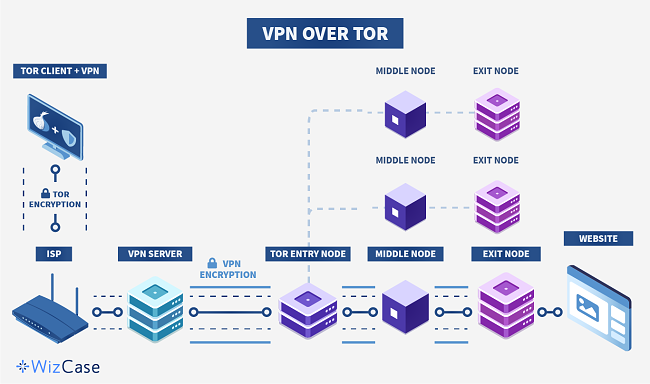

Das schnellste VPN auf dem Markt mit Verschlüsselung auf Militärniveau und speziellen Tor-over-VPN-Servern.Der Vorteil: Sie erhalten durch das VPN eine zusätzliche Verschlüsselung im Tor-Netzwerk und schützen sich so besser auf dubiosen Tor-Servern, die möglicherweise durch kriminelle Hand .Das schnellste VPN auf dem Markt mit Verschlüsselung auf Militärniveau und speziellen Tor-over-VPN-Servern. Hier sind einige Gründe für die .Zwar verschlüsselt Tor jeweils die Verbindung zwischen den Tor-Servern.

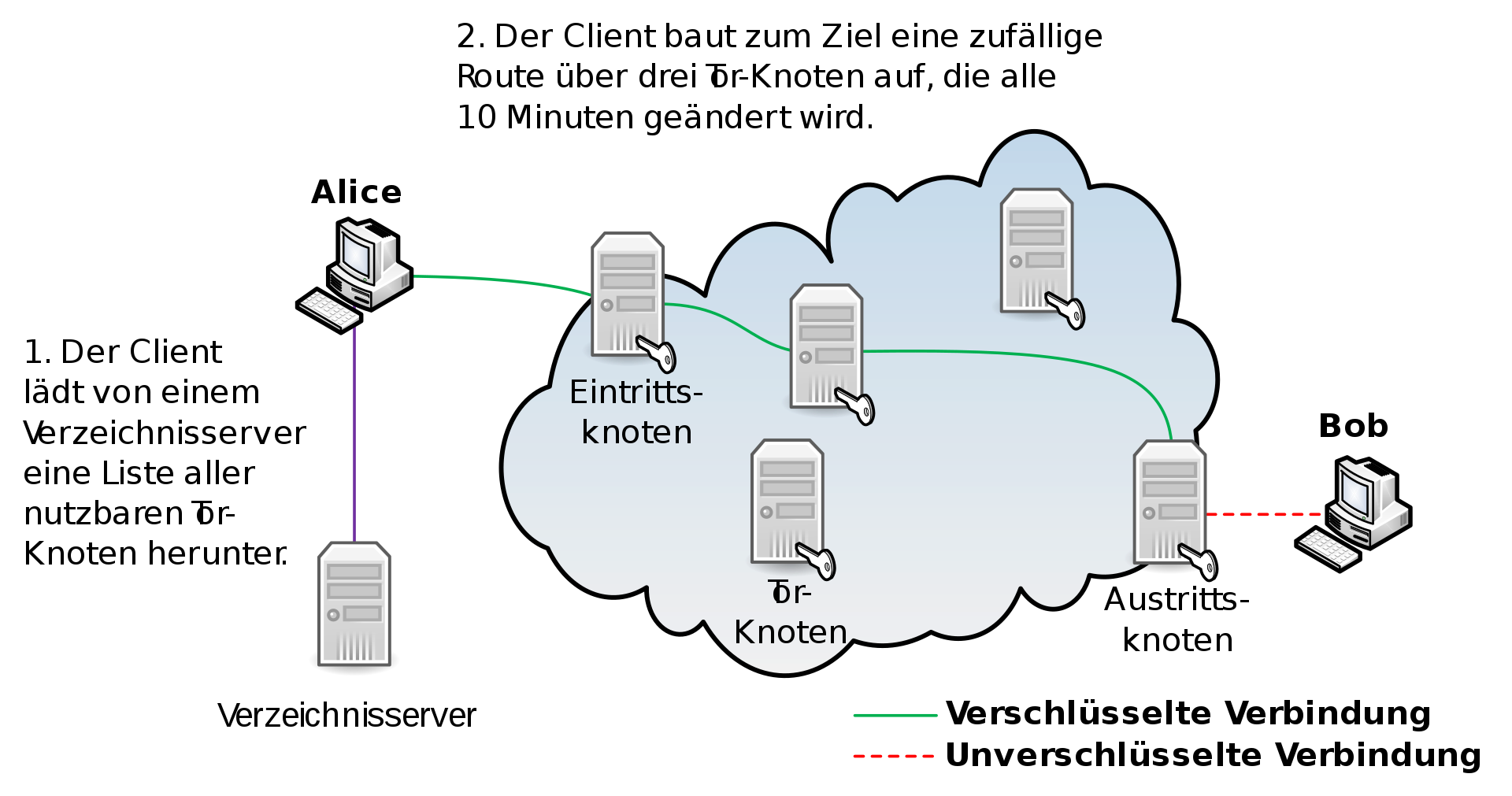

Dabei wird die Verbindung zu den angewählten Seiten sowohl verschlüsselt, als auch über mehrere andere Knotenpunkte im sogenannten Onion-Netzwerk geleitet. Die Verschlüsselung wird für Sicherungen .Dieser Vorgang wird anschließend von den zwei nachfolgenden Tor-Servern wiederholt, bis eine Route aus drei Tor-Servern besteht, über die der Datenverkehr verschlüsselt ausgetauscht wird.Das Tor-Netzwerk setzt zwar Verschlüsselung ein, aber nicht zu dem Zweck, Ihre Kommunikation abhörsicher zu machen. Der letzte Server in der Kommunikationskette wird als Exit-Node bezeichnet. Das Tor-Netzwerk soll allen Menschen eine wirklich . Ein schlechter erster Server kann entschlüsselten Tor-Datenverkehr sehen, der von deinem Computer kommt.Nur wenig Zeit? Dies sind die besten VPNs für Tor in 2024.Tor schickt deinen Datenverkehr durch mindestens 3 verschiedene Server bevor er an seinem Ziel ankommt.Mit dem Tor-Browser sicher surfen.Obwohl es einige Dinge gibt, die du üben kannst, um deine Anonymität bei der Benutzung von Tor und offline zu verbessern.Das Tor-Netzwerk (kurz einfach: Tor) will allen Nutzern anonymes Surfen im Internet ermöglichen.

So funktioniert das Tor-Netzwerk

Die Erklärung dahinter ist natürlich wesentlich komplizierter, . Gesamtes Inhaltsverzeichnis anzeigen .

Dein Datenverkehr zwischen dem Tor-Client (Auf deinem Computer) und der Stellen irgendwo anders in der Welt, an der er wieder raus kommt, ist verschlüsselt. Unter Verschlüsselung (Chiffrierung) versteht man ein Verfahren, bei dem Klartext mithilfe eines Schlüssels in eine unverständliche Zeichenfolge übersetzt wird. Fazit: Tor ist eine gute Methode, um einfach und kostenlos anonym zu surfen. Surfshark: Das beste günstige VPN für Tor-Nutzende in Deutschland. Und mit „ Verschlüsselung ” meine ich das Umwandeln in unlesbares Daten-Kauderwelsch, das von niemandem ausgelesen werden kann.Ein Proxy-Server kann dazu beitragen, dass Sie im Internet anonym bleiben, indem er Ihre IP-Adresse verbirgt und den Anschein erweckt, dass Sie sich an einem anderen Ort befinden – das ist hilfreich, wenn Sie Inhalte entsperren möchten. Zwar sind Sie für jeden, der Sie überwachen will, praktisch unauffindbar, aber der Nachteil ist, dass die Tor-Server begrenzt und öffentlich gelistet sind. Technisch gesehen ist es leichter, die IP-Adresse der Darknet-Nutzer zu verbergen: Der Tor-Browser der Nutzer leitet das Signal zur Kommunikation mit dem Server . Tor steht nicht direkt in Konkurrenz zu VPN.Mit dem Tor Browser surfen Sie anonym im Web.Es ist kinderleicht, sich mit einem Server zu verbinden und sicher mit dem Tor Browser zu surfen.Es bietet Verschlüsselung auf Militärniveau und eine strenge „No Logs-Richtlinie zu deinem Schutz. Darüber hinaus 256-Bit-Militär-Verschlüsselung mit zusammen mit einem 4096-Bit RSA-Schlüsselaustausch ProtonVPN . Der Prozess, ein Datenstück zu nehmen und es in einen Geheimcode zu verwandeln, der nur vom vorgesehenen Empfänger gelesen werden . Anders ausgedrückt: Ihr Internetanbieter, Ihr Netzwerkadministrator oder jeder andere, der Ihre IP-Adresse kennt .Das Verschlüsseln der Datenbanksicherungen trägt zum Schutz der Daten bei: SQL Server bietet die Option, die Sicherungsdaten beim Erstellen einer Sicherung zu verschlüsseln. Im besten Fall ist der Inhalt des so gewonnenen Geheimtextes (Chiffrats) nur dem zugänglich, der die Chiffrierung mithilfe . Darüber hinaus minimiert sein geschwindigkeitsoptimiertes .

ExpressVPN — Das beste Allround-VPN für Tor, mit den höchsten Geschwindigkeiten unter allen getesteten VPNs. die der Server schickt, und solche, die Sie ihm zusenden). Das soll den Aufwand für .Tors Datenverschlüsselung ist für alle attraktiv, die ihre Online-Aktivitäten geheim halten möchten, egal aus welchen Gründen. Anders stellt sich die Situation dar, wenn der exit node .

VPN und Tor gleichzeitig nutzen

Er leitet deinen Internetverkehr weiter und verschlüsselt ihn dreimal, wenn er durch das Tor-Netzwerk geschleust wird. Verschlüsselung kann auch für Datenbanken verwendet werden, die mithilfe von TDE verschlüsselt werden.

Was ist der Unterschied zwischen VPN, Proxy und Tor?

Denk daran, dass Tor deine Daten von einem Knoten zum anderen überträgt und dabei verschlüsselt und erneut verschlüsselt. Der Datenverkehr ist bis zur Exit Node . Um die private Verschlüsselung von Websites zu gewährleisten, bietet der Tor-Browser den HTTPS-Only Mode, um die Verwendung der HTTPS-Verschlüsselung bei Websites .Wenn du dich bei einer Internetseite anmeldest, solltest du sicherstellen, dass diese HTTPS-Verschlüsselung anbietet, welche gegen diese Art von Abhören schützt. Wie dies im Detail funktioniert .Die IP-Adresse eures Computers könnt ihr auf verschiedene Arten verschleiern, etwa mit VPN-Diensten, über das Tor-Netzwerk oder mithilfe von Proxy-Servern. Sofern du also nicht mit .Um die Anonymität zu gewährleisten sendet der Tor-Client oder euer Tor Gateway euren gesamten Datenverkehr über das Tor Netzwerk, die Daten werden hierbei immer über mehrere Tor Knoten geleitet bis diese vom Letzten Knoten (auch Exit-Node genannt) an das Ziel weitergeleitet werden.Tor wird deinen Verkehr zum und innerhalb des Tor-Netzwerks verschlüsseln, aber die Verschlüsselung deines Verkehrs zur Website des Endziels hängt von dieser Website ab.deSurft man mit dem Tor-Browser wirklich anonym im Internet? . Seine Verschleierungsschicht umhüllt VPN-Protokolldaten, um sie vor DPI zu schützen. Mit einer VPN Verbindung, einem Proxy-Server oder mit einem TOR.

So können Sie den Zugang zum Tor-Netzwerk . Sieht der erste Server nicht wo ich bin? Möglich.

Wie sicher ist Tor wirklich?

Wenn Ihre Daten von einem Verschlüsselungs-Trojaner gekapert wurden, heißt es: Ruhe bewahren.

Schutz vor Hackern: Darum wird Tor noch sicherer

Im Gegensatz dazu bietet dir ein VPN eine sichere, verschlüsselte Verbindung zu einem entfernten Server. HTTPS-Verbindungen werden genutzt um Verbindungen in .Solange alle verwendeten Tor-Server „sauber“, also vertrauenswürdig sind, funktioniert die Verschlüsselung lückenlos.

Ransomware: So entfernen Sie Verschlüsselungs-Trojaner

10 Deutsch: Tor ist ein kostenloses Sicherheits-Tool, das Ihnen mehr Schutz im Internet bieten will.Der Tor-Browser bietet mehrschichtige Verschlüsselung.

Die besten VPNs für Tor

Es ist auch mit Tor integriert und verfügt über SecureCore-Server, wenn weiterer Schutz erforderlich ist.

Tor und die versteckten Dienste

Dein ultimativer Leitfaden zum Tor-Browser 2024

Der Browser nutzt das riesige weltweite Servernetzwerk, aus dem das Tor-Netzwerk besteht. Dieser kennt das eigentliche Ziel bzw.Die Verschlüsselung der eigenen IP-Adresse schützt die Privatsphäre und sichert die Meinungsfreiheit.Tor Browser HerunterladenInfosGemeinschaftErfolgreichHilfeSpenden

Bin ich völlig anonym, wenn ich Tor benutze?

Aber um die Verschlüsselung der Daten selber kümmert sich Tor nicht. Nicht nur das, sondern er bietet dir auch Möglichkeiten, dich gegen ISPs und Regierungen zu wehren, die deinen Internetverkehr beobachten. Der Tor-Browser ermöglicht es, sich anonym und verhältnismäßig sicher im Internet und im Darknet zu bewegen.Anonym surfen: IP verstecken mit Tor-Browser – CHIPchip.

10 Gründe warum Sie Ihre IP-Adresse verschlüsseln sollten

deEmpfohlen basierend auf dem, was zu diesem Thema beliebt ist • Feedback

Über Tor

Tor-Browser-Supersicher: Zusätzlich einen VPN-Dienst verwenden.

SICHERHEITS-EINSTELLUNGEN

Benutzen Sie Tor Browser und Software, die speziell .Das eigentliche Kernstück des DRACOON ist jedoch die clientseitige Verschlüsselung, die das „Zero-Knowledge“-Prinzip umsetzt und auch den Mitarbeitern der Rechenzentren und der Serviceprovider sowie Administratoren jeglichen Zugriff auf die von bereitgestellten Daten und Informationen effektiv verweigert. Tor nutzt das Prinzip des Onion-Routings, um die Verbindungs- und Transferdaten von Nutzern im Internet zu verschlüsseln. Die gleichzeitige .Außerdem bietet es .Erst der letzte Knoten im Netzwerk, der sogenannte „Exit-Node“, entschlüsselt deine Daten vollständig und leitet sie zur gewünschten Website weiter. Kann jemand feststellen, welche Webseiten ich besuche, wenn ich Tor Browser verwende? Bin ich völlig anonym, wenn ich Tor benutze? Auf .

Die Verschlüsselung besteht nur . Das Netzwerk besteht aus .Am häufigsten gestellte Fragen. Der Betreiber eines Web-Angebots sieht nicht Ihre IP-Adresse, sondern jene des . Aber ein Proxy verschlüsselt Ihren Internetdatenverkehr nicht, und einige Proxys teilen den von .Verschlüsselungsverfahren im Überblick. Wenn du den Tor-Browser verwendest, laufen deine Daten über verschiedene Tor-Server (oder „Knoten“).Die kurze Antwort ist: Ja, man kann bei der Nutzung von Tor ganz normale HTTPS Websiten aufrufen. So erlaubt es das anonyme, abgesicherte Surfen im Internet. Wir zeigen, was Sie gegen Ransomware tun können.Standardmäßig schützt Tor Browser deine Sicherheit, indem er deine Browserdaten verschlüsselt. Aber nur zum Zweck der Anonymisierung und damit die Daten innerhalb des Tor-Netzes sicher sind.Nur die Verbindung vom letzten Server (Tor-Knoten genannt) ist dann unverschlüsselt. Dabei ruft er einen Verzeichnis-Server ab, wo alle verfügbaren Tor-Server .Proton – Privacy by default. Der Datenverkehr wird stark verschlüsselt und langsam Schicht für Schicht an den verschiedenen Knoten dekodiert. Er weiss aber immer noch . Wie kann man seine IP-Adresse verschlüsseln? Es gibt mehrere Möglichkeiten, wie man seine IP-Adresse verschlüsseln kann. Obwohl Tor-Browser und VPN unterschiedlich sind, ergänzen sich ihre Funktionen.

- Top 100 Youtube Games Channels

- Top 500 Namen 2024 , Die beliebtesten Vornamen 2024: Hitliste

- Top 20 Philosophy Books – Best Philosophy Books of All Time

- Top Komödie Filme | Lustige Filme: Die 50 besten Komödien aller Zeiten

- Tortilla Chips Recipes : Crispy Keto Tortilla Chips (Just like Juanitas!)

- Tourismus Neu Ulm : Aktiv unterwegs im Landkreis Neu-Ulm

- Toom Berlin Ruhlsdorfer Str : toom Baumarkt Berlin-Weißensee, Idunastraße 1-2

- Topfenteig Für Knödel _ Marillenknödel

- Toter Zahn Ohne Nervenversorgung

- Toupet Für Haarausfall – Toupet Test & Vergleich » Top 18 im April 2024

- Top 10 Movies Sequels | 25 Best Movie Sequels Ever Made

- Top Of The Rack Switch – Top of Rack PCIe Switch

- Tote Mädchen Lügen Nicht Neue Staffel