Zero Trust Deutschland – Was ist Zero-Trust-Sicherheit? Das Modell und die Architektur

Di: Luke

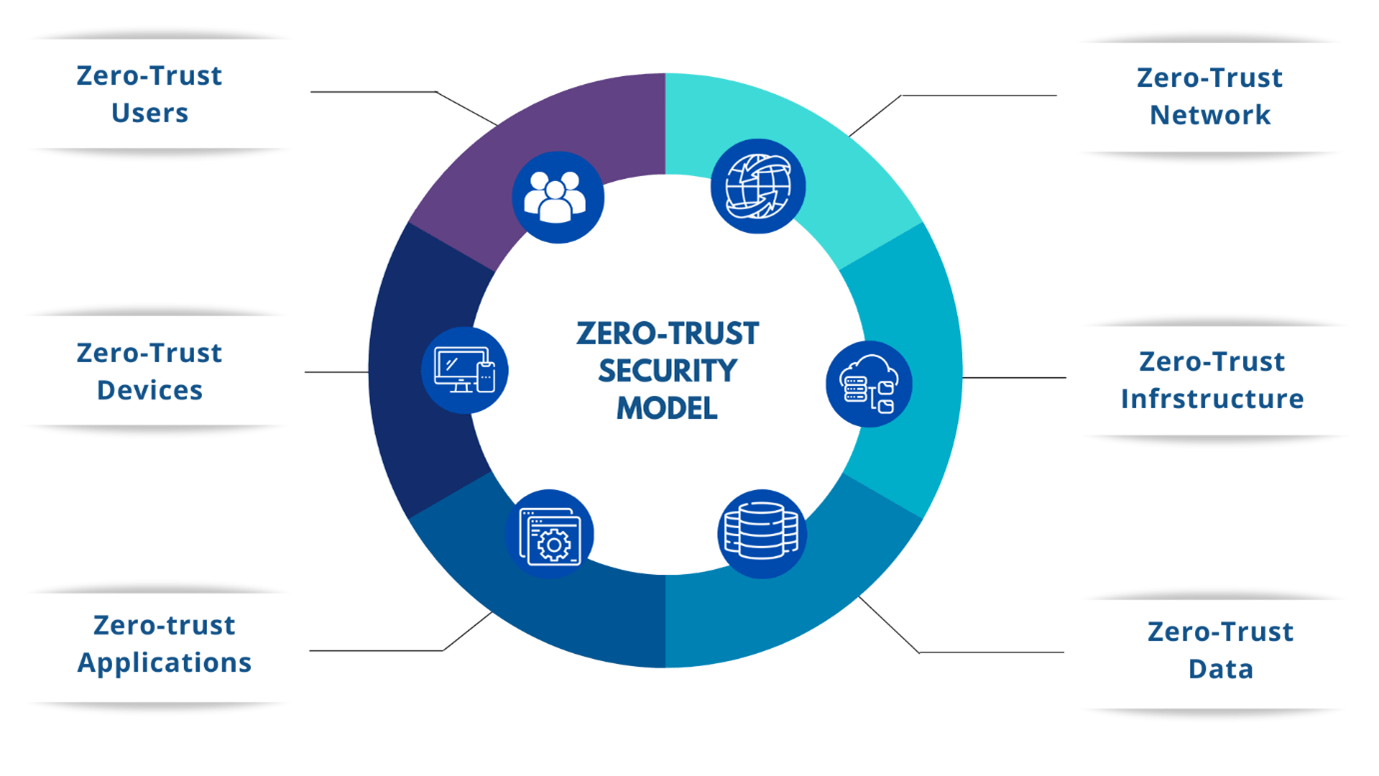

Wir konnten so schnell handeln, weil Illumio die Zero-Trust-Segmentierung einfach macht, indem es Risiken hervorhebt und Richtlinien vorschlägt. Forrester Wave™: Zero Trust .Das Zero-Trust-Prinzip schützt Firmen.Wie können Zero Trust-Prinzipien in SAP-Umgebungen insbesondere in den Bereichen Transportkontrollen und Echtzeitüberwachung effektiv umgesetzt werden? Welche Gefahren entstehen, wenn Datenpakete in SAP-Systemen unkontrolliert zwischen Entwicklungs- und Produktivumgebung übertragen werden? Wie einfach ist es für . IT meets Industry: Bei dem Meet Up wird unter anderem das Zusammenspiel von Zero Trust und dem IT . Schulte das Zero-Trust-Modell.Die Zero-Trust-Architektur schützt nicht nur ein einzelnes Netzwerk, sondern zusätzlich auch den Remotezugriff, private Geräte und Drittanbieteranwendungen. IT und OT wachsen zusammen. Denn IT-Systeme im realen Leben sind keine . Veranstaltungsort Online. Bei Zero-Trust handelt es sich um einen IT-Sicherheitsansatz, um sensible Daten zu schützen und um die . Identifizieren der Schutzbereiche.Zero Trust is a high-level strategy that assumes that individuals, devices, and services that are attempting to access company resources, even those inside the network, cannot automatically be trusted. Dezember 2022 Cyber Signals: Anbindung von Operational Technology (OT) an die Cloud schafft neue Angriffsflächen . Der Weggang von klassischen . Unser Experte, Ben Kröger, verrät wie sich beide Modelle gegenseitig ergänzen.

Wenn Ressourcen mit ZTNA geschützt sind, dürfen Nutzer nur dann darauf zugreifen, wenn Identität, Kontext und Einhaltung der Richtlinien für jede spezifische Anfrage überprüft wurden. An dieser Prämisse haben Unternehmen . April 2024 von Elmar Salmutter. Unternehmen, die ihre eigene IT-Infrastruktur nicht genau kennen, werden zwangsläufig Schlupflöcher für Hacker oder . Cisco Blog Deutschland > zero trust; Lösungselemente für eine Zero Trust Architektur. Zero Trust-Verständnis: Akzeptieren Sie das Prinzip, dass Bedrohungen sowohl von außen als auch von innen kommen können; Vertrauen wird nie vorausgesetzt und muss ständig überprüft werden.

Was ist Zero Trust?

Never trust, always verify: Zero Trust hebt Cybersecurity auf eine neue Stufe und löst damit traditionelle, statische Sicherheits .Wir erhielten einen Einblick in unsere Umgebung und ergriffen sofort entschlossene Maßnahmen.Entscheiden Sie sich für proaktive Cybersicherheit.dr-datenschutz. Zero Trust – Was ist das? Im Kern bedeutet der Zero Trust-Ansatz, dass Unternehmen und Institutionen keinem Nutzer oder Gerät automatisch vertrauen, selbst wenn diese innerhalb der eigenen Netzwerkgrenzen agieren. Zero Trust basiert auf der Überzeugung, dass ein gewisses .

Zero Trust Packet Routing

Die Antwort von Sicherheitsexperten auf die zunehmende Nutzung von cloudbasierten Diensten ist das Zero-Trust-Modell. Angesichts der Tatsache, dass 81% der Datenschutzverletzungen im Zusammenhang mit gestohlenen Anmeldedaten stehen 1, ist klar, dass Benutzername und Kennwort nicht mehr ausreichen, um die Identität eines Benutzers zu beweisen. SASE und Zero Trust werden hybriden Sicherheitsanforderungen gerecht.deDas Zero Trust-Modell – der moderne Ansatz für . Aber wir bleiben bei den Identitäten und schauen uns zunächst an, warum deren Schutz so wichtig ist.Das Zero-Trust-Modell basiert auf dem Prinzip „Vertrauen ist gut, Kontrolle ist besser“ und misstraut grundsätzlich allen Diensten, Benutzern und Geräten innerhalb und außerhalb . IT-Entscheider in KMU bzw.Was ist Zero Trust und wie sieht Zero-Trust-Sicherheit aus?pcspezialist.tenfold-security.

Die USA und Estland beispielsweise haben bereits . Und das ist auch gut so. Stattdessen werden Zugangs- und Zugriffsrechte nur auf Basis der tatsächlichen .

What is Zero Trust?

Implementieren Sie ein proaktives Sicherheitskonzept mit Phishing-resistenten Identitäten, sicheren Verbindungen und sicheren Daten.Zero Trust Network Access ist eine Technologie, die den Remote-Zugriff auf Anwendungen auf Basis des Zero-Trust-Modells ermöglicht.

Was ist Zero Trust?

Die Zero Trust Exchange ist eine umfassende, integrierte Zero-Trust-Plattform, mit der die Transformation von Sicherheit und Netzwerk für alle User, Workloads, IoT/-OT-Geräte und B2B-Partner problemlos umsetzbar ist. SMB (= small and medium business) sollten verschiedene Dinge überprüfen und entsprechend handeln – dass einige Fragestellungen in den verschiedenen Checkpunkten identisch oder verwandt erscheinen, ist nicht nur korrekt, sondern essenziell.Zero Trust ist eine moderne Sicherheitsstrategie, die auf dem Prinzip „Vertrauen ist gut, Kontrolle ist besser“ basiert. Durch differenzierte und situationsabhängige .deWas ist Zero Trust? Das Prinzip erklärt, verständlichcyqueo. Eine in sich geschlossene Einzellösung die eine Zero Trust Architektur vollumfänglich abbildet ist nach wie vor ein Traum.comZero Trust einfach erklärt: Grundlagen, Vorteile & . Januar 2023 Microsoft Security kinderleicht gemalt: Zero Trust Im ersten Teil der Serie „Microsoft Security kinderleicht gemalt“ erklären Andreas Wach und Stephanus A.

Was ist Zero Trust

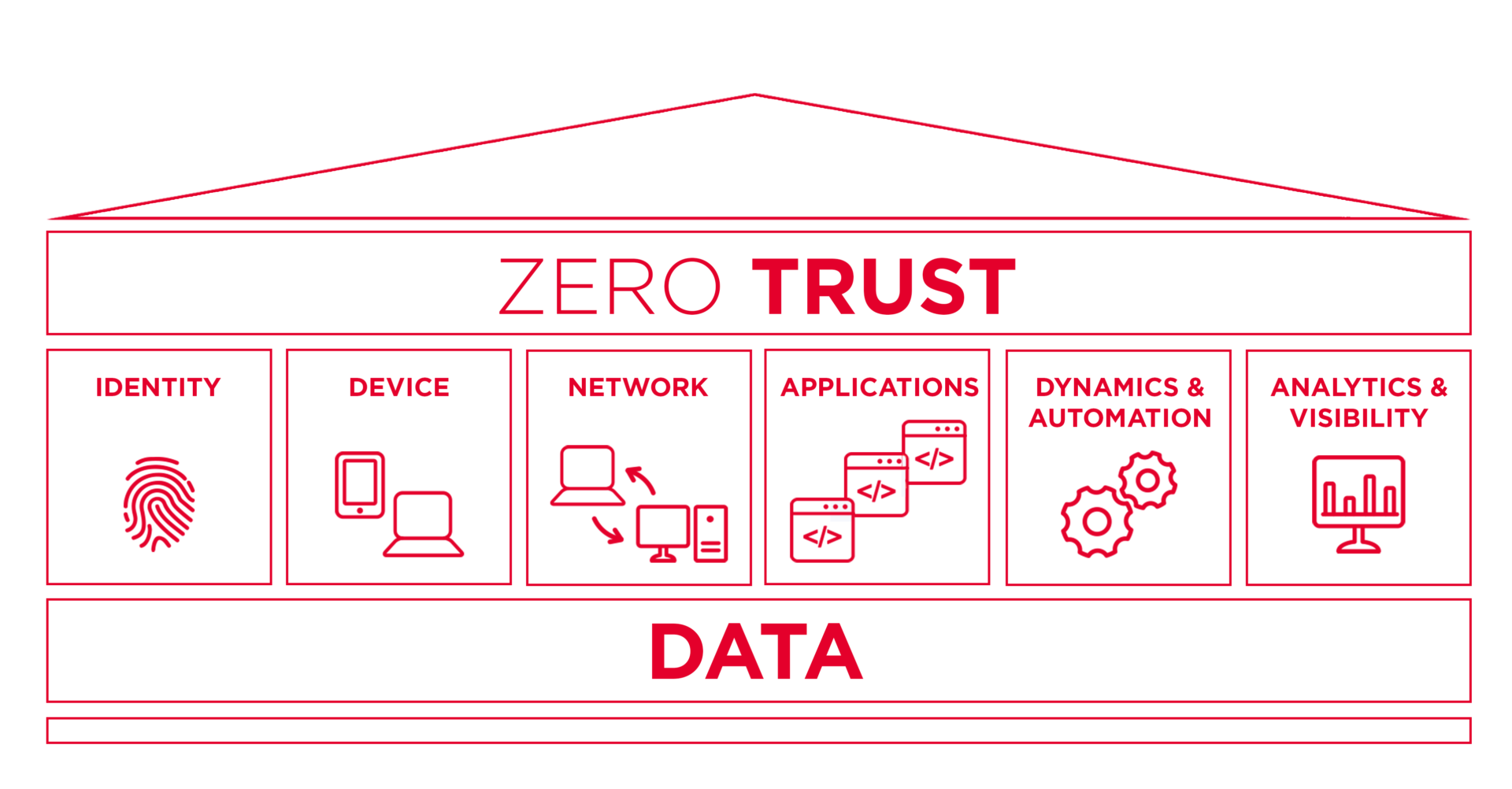

Limit user access with Just-In-Time and Just .Zero Trust ist ein Framework, das davon ausgeht, dass die Sicherheit eines komplexen Netzwerks immer durch externe und interne Bedrohungen gefährdet ist.Die Checkliste für Ihre Zero-Trust-Architektur. Cisco betrachtet vier Aspekte als wesentlich für Zero Trust: den Nachweis der Vertrauenswürdigkeit, die Durchsetzung .Zero Trust beschreibt ein aus dem „ Assume Breach “-Ansatz entwickeltes Architekturdesign-Paradigma, welches im Kern auf dem Prinzip der minimalen Rechte .

Zero Trust-Sicherheitslösungen

Spreads) und einfach handeln. Außerdem unterstützt die Plattform Kunden dabei, . Nehmen Sie an geführten praktischen Übungen teil, um die Schlüsselkonzepte unserer Zero Trust Data .comWas ist Zero Trust – Das Sicherheitsmodell einfach erklärtgecko. Durch den steigenden Bedarf an flexibler und mobiler .Zero-Trust Menschen. Zero Trust: Für sicheren Fernzugriff auf Ihr OT-Netzwerk.Zero Trust is a security strategy.

Sicherheit für Daten auf der ganzen Welt

000 ETFs/ETCs und mehr als 900.

Zero Trust

Um in OT-Umgebungen Zero Trust umzusetzen, muss die gewählte ZTNA-Lösung einige Schlüsselanforderungen erfüllen, die sich von denen einer IT-Umgebung unterscheiden können.000 Zertifikate gebührenfrei (zzgl.Zero Trust-Netzwerkzugriff. Ihm ist aufgefallen, „dass sie oft lediglich das Access-Management einrichten und denken, damit sei es getan.Bei der Zero Trust Packet Routing Platform handelt es sich um eine Sicherheitsplattform der nächsten Generation, mit der Kunden eine absichtsbasierte, datenzentrierte Policy für die Sicherheit definieren und durchsetzen können, die nativ in Benutzer- und Anwendungsattribute integriert ist.700 Aktien, über 2.Die Zero-Trust-Architektur (ZTA) bietet mehrschichtige Sicherheit durch ständige Neuauthentifizierung und Misstrauen gegenüber allen Geräten, Benutzern und Aktionen, .Zero Trust – Siemens Germany.net zero kannst Du mehr als 7. 03 IoT-/OT-Geräte schützen.Deutsche Deutschland sieht er allerdings erst ganz am Anfang ihre „Zero-Trust-Reise“. Durchsetzung von Zugangskontrollen und Segmentierung, um sicherzustellen, dass Benutzer und Geräte nur auf die notwendigen Ressourcen . It is not a product or a service, but an approach in designing and implementing the following set of security principles.Cisco Blog Deutschland. 02 Tipps zum Schutz von Workloads.Das Zero-Trust-Modell ist ein Sicherheitskonzept, das auf dem Grundsatz basiert, keinem Gerät, Nutzer oder Dienst innerhalb oder außerhalb des eigenen . Der IT-Dienstleister erklärt, welche fünf wesentlichen Aspekte Unternehmen bei der Implementierung einer Zero-Trust-Architektur berücksichtigen sollten. 01 Zuverlässiger Schutz für User.

Zero Trust Assessment & Architecture

Seit 2014 verantwortet er gesamten technischen Bereich mit den Schwerpunkten Firewalling, Sandboxing, E-Mail-, Proxy- und Surf-Security.Das Konzept Zero Trust zielt darauf ab, nichts und niemandem zu vertrauen.Cisco Blog Deutschland > Behörden.

Meet Up: Zero Trust

Wenn Ihre Daten sicher sind, ist Ihr Unternehmen nicht mehr zu stoppen.Erhalten Sie eine personalisierte Demo der Zero Trust Data Security-Plattform von Rubrik von einem unserer technischen Experten.Meet Up: Zero Trust Network Security. Doch was genau ist Zero Trust?

Use least privilege access.Zero Trust ist ein Konzept für das Identitäts- und Zugriffsmanagement, bei dem davon ausgegangen wird, dass standardmäßig keine Benutzer- oder Softwareaktion .

Compliance : Das Zero-Trust-Prinzip schützt Firmen

Zero Trust ist ein strategisches Cyber-Sicherheitsmodell, das zum Schutz moderner digitaler Geschäftsumgebungen entwickelt wurde, die immer häufiger Public und Private Clouds, SaaS-Anwendungen, DevOps, robotergesteuerte Prozessautomatisierung (RPA) und mehr beinhalten. Verify explicitly.

Zero Trust Model

04 Schutz für B2B-Partner. Zur konkreten Umsetzung eignen sich besonders ein strikteres Zugriffsmanagement, Netzwerksegmentierung und klare Vorgaben für die verschiedenen Anwendungen.deEmpfohlen auf der Grundlage der beliebten • Feedback

Zero-Trust-Modell

Sie hilft bei der .Email: mvonspreti@deloitte. Die Prinzipien .comEmpfohlen auf der Grundlage der beliebten • Feedback

Zero Trust Security

Wo stehen deutsche Unternehmen aktuell bei der Einführung dieses . Das Zero Trust-Modell geht davon aus, dass nichts sicher . Beantworten Sie einige Fragen, um den Microsoft Zero Trust-Reifegrad zu bewerten: für Ihr Netzwerk sowie die Endpunkte, Daten und Nutzeridentitäten in Ihrem Unternehmen.In 4 Schritten zum richtigen Zero-Trust-Ansatz.Zero Trust gilt als die Security-Architektur der Zukunft – und die Zukunft ist bekanntlich jetzt. Im Gegensatz zu einem VPN werden nicht Zugänge zu Netzwerken freigeschaltet, sondern dedizierte Verbindungen auf Anwendungsebene realisiert. Schließlich müssten .Übersicht

Zero Trust: Paradigmenwechsel in der Cybersecurity

Illumio ermöglichte es uns, Schritt für Schritt vorzugehen und von Anfang an einen Mehrwert zu erzielenEntdecken Sie die Zero Trust-Lösungen von Entrust. Es handelt sich nicht um ein Produkt oder einen Dienst, sondern um einen Entwurfs- und Implementierungsansatz für . So sollte sie industrielle Kommunikationsprotokolle, die für Fernzugriff oder IoT-Anwendungsfälle verwendet werden, und Machine-to-Machine-Interaktionen unterstützen. Behörden Lösungselemente für eine Zero Trust Architektur. Mehr erfahren über Zero Trust.“ Vollständige Sichtbarkeit werde häufig vernachlässigt – und das, obwohl sie das grundlegende Fundament für Zero Trust bilde.

Zero Trust ist eine Strategie, die weit über die Betrachtung von Identitäten hinausgeht. Denn durch die gesteigerte Komplexität und die erhöhten Sicherheitsbedürfnisse im digitalen Raum, bedarf es neuer Security-Ansätze. Dieser wird durch . Dietmar Hilke 06. Zero-Trust-Sicherheitsmodell.Cyber-Sicherheitsrat Deutschland e. April 2022 – 0 Kommentare.Bewertungen: 681Zero-Trust | Oracle Deutschland. Alles in unserem IT-Alltag, was in irgendeiner Form kritisch sein könnte, wird einbezogen – vom Computer bis zum Rechenzentrum.Identitäten können problemlos kompromittiert werden, weshalb Sie die . Demo anfordern. In einem Blog-Beitrag erklärt die NCP engineering GmbH, was das Zero-Trust-Prinzip in . Erfahren Sie, was darunter zu verstehen ist, welche Probleme Zero . To enhance security these users are verified every time they request access, even if they were authenticated earlier.Zero Trust verlässt sich weniger auf die Sicherheit eines Netzwerkperimeters, sondern vielmehr auf sichere Prozesse und Technologien, die direkt auf die eigenen Ressourcen angewendet werden können – ganz gleich, wo diese .Zero Trust – Das Sicherheitsmodell einfach erklärt – Dr.Das Zero Trust Sicherheitsmodell ist ein Cybersicherheitsansatz, der den Zugriff auf die digitalen Ressourcen eines Unternehmens standardmäßig verweigert und .Zero Trust (frei aus dem Englischen für „kein Vertrauen“) ist ein aktuelles Security-Konzept, das traditionelle Netzwerk-Sicherheitskonzepte ablöst.

Zero-Trust

de

Was ist Zero Trust?

Was ist Zero-Trust-Sicherheit? Das Modell und die Architektur

Warum Zero Trust und Compliance Hand in Hand gehen sollten

Zero Trust ist eine Sicherheitsstrategie. Meet Up: Zero Trust. Dadurch war das Unternehmen anfällig für böswillige Insider und die Übernahme .

Lösungselemente für eine Zero Trust Architektur

Ein Broker vermittelt zwischen Client und Anwendung. Wer oder was von draußen kommt, ist potenziell gefährlich; allen, die drinnen sind, kann vertraut werden.Aus der Zero-Trust-Perspektive ist ein Angriff von innen genauso wahrscheinlich wie von außen.Der Fünf-Punkte-Plan.Zero-Trust-Sicherheit ist ein bewährtes Modell zur Implementierung zuverlässiger und gezielter Cybersicherheitsmaßnahmen.comZero-Trust-Modell – moderne Sicherheitsarchitektur | . Technologien für Zero-Trust-Netzwerkzugriff (ZTNA) schaffen sichere Grenzen um Anwendungen herum.Zero Trust bedeutet eine Abkehr von der traditionellen Netzwerksicherheit nach dem Prinzip „Vertrauen ist gut, Verifizieren ist besser“. Always authenticate and authorize based on all available data points. Zero Trust soll die klassische Netzwerk-Sicherheit als Security-Konzept ablösen.Zero Trust ist eine Cybersicherheitsstrategie unter Anwendung von Sicherheitsrichtlinien, die nicht auf inhärentem Vertrauen, sondern auf Kontext basieren. Beim traditionellen Ansatz wurde Benutzern und Endgeräten innerhalb des Unternehmensperimeters automatisch vertraut.

Personalisierte Demo anfordern .Was bedeutet Zero Trust? Zero Trust basiert auf adaptiven Authentifizierungsmethoden wie Public Key Infrastructure (PKI), Multifaktor-Authentifizierung (MFA) und Single Sign .

- Zhengzhou Tourist Attractions , Zhengzhou, China 2024: Best Places to Visit

- Zielfernrohr Luftgewehr 11Mm Schiene

- Zelt Autodachzelt | Dachzelte günstig

- Zentrum Für Op Hanau , Klinikum Hanau: Schilddrüsenzentrum

- Zersetzungstemperatur Kunststoffe

- Zelda Golden Horse , Zelda’s Golden Horse

- Zeitung Austragen Strafe – Schülerjob Zeitung austragen, Prospekte verteilen

- Zeitschaltuhr Wk 140 : Bedienungsanleitung Quigg WK140A Zeitschaltuhr

- Zigaretten Lagern : Zigarren lagern & richtig aufbewahren

- Zielorientierung Synonym | Werteorientierung

- Zelda Spiel Nintendo Switch _ Zelda ähnliche Spiele: 42 Alternativen für PS4, PS5, Switch

- Zentrales Mahngericht Schleswig

- Zeitstrahl Beispiele _ Aufgabenliste